Bannière SSH : pourquoi et comment

La bannière de login SSH est vivement recommandée, mais rarement implémentée. Nous allons voir pourquoi il est important de la mettre en place, et allons voir comment la configurer.

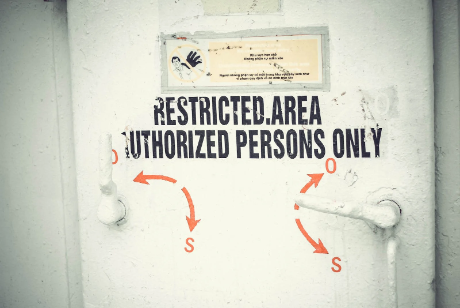

Pourquoi ?

Petite anecdote pour commencer : c’est l’histoire d’un pirate lequel c’est fait prendre alors qu’il venait de hacker une entreprise. L’entreprise a porté plainte, la police l’a interpellé, le hacker a été traduit en justice.

Son avocat a plaidé l’absence d’information expliquant que l’accès SSH était à usage privé. Suite à cela, la justice a classé l’affaire, et l’entreprise n’a pas pu toucher ni de dommages et intérêts pour préjudice, ni d’indemnisation de son assurance.

Depuis cette anecdote, je conseille vivement à mettre en place la bannière de sécurité SSH à tous les serveurs, y compris ceux à usage interne.

La configuration est simple à mettre en place.

Comment ?

La configuration s’effectue en trois étapes.

Etape 1 : Créer le message d’avertissement

Le message d’avertissement est créé dans un fichier texte. Peu importe le nom du fichier. Nous l’appellerons /etc/banner pour la démonstration. Éditez le fichier avec votre éditeur préféré (vim dans ce cas) :

$ sudo vim /etc/banner

Puis ajouter le texte de votre choix. Ici un message en anglais pour être compris du plus grand nombre :

WARNING: Unauthorized access to this system is forbidden and will be prosecuted by law. By accessing this system, you agree that your actions may be monitored if unauthorized usage is suspected.

Etape 2 : Éditer le fichier sshd_config

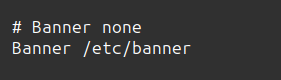

La bannière est sauvegardée. Le lien vers la bannière est à configurer dans /etc/ssh/sshd_config

sudo vim /etc/ssh/sshd_config

Recherchez la ligne #Banner none, décommettez la, pour la modifier en Banner /etc/banner

Etape 3 : Relancer sshd et tester

La modification est effective en relançant le service sshd :

sudo systemctl restart sshd

Nous terminons par la vérification de la connexion ssh. Le message d’avertissement doit s’afficher à la connexion.

ssh user@serveur_cible

Conclusion

Au delà de la simple anecdote, cette configuration en trois étapes fait parti des recommandations élémentaires de sécurité. Pour autant elles ne sont que trop rarement implémentées.

A vous de prendre les devants.